HvA AD Cyber Security

Hackathon 2026

Drie dagen. Drie partners. Één echte opdracht voor ARTIS.

Studenten van Talland College werken samen met de HvA aan een praktijkgerichte cybersecurity-challenge in het hart van Amsterdam.

Drie dagen. Drie partners. Één echte opdracht voor ARTIS.

Studenten van Talland College werken samen met de HvA aan een praktijkgerichte cybersecurity-challenge in het hart van Amsterdam.

De eerste HvA AD Cyber Security Hackathon is een gezamenlijk experiment van de Hogeschool van Amsterdam, Talland College en ARTIS. Studenten maken kennis met de Associate degree Cyber Security en werken in teamverband aan een echte opdracht voor een echte opdrachtgever.

De Associate degree Cyber Security van de HvA is een praktijkgerichte tweejarige opleiding waarin studenten werken aan actuele opdrachten uit het werkveld. De HvA is initiatiefnemer en gastheer van deze hackathon.

LinkedIn — AD Cyber Security

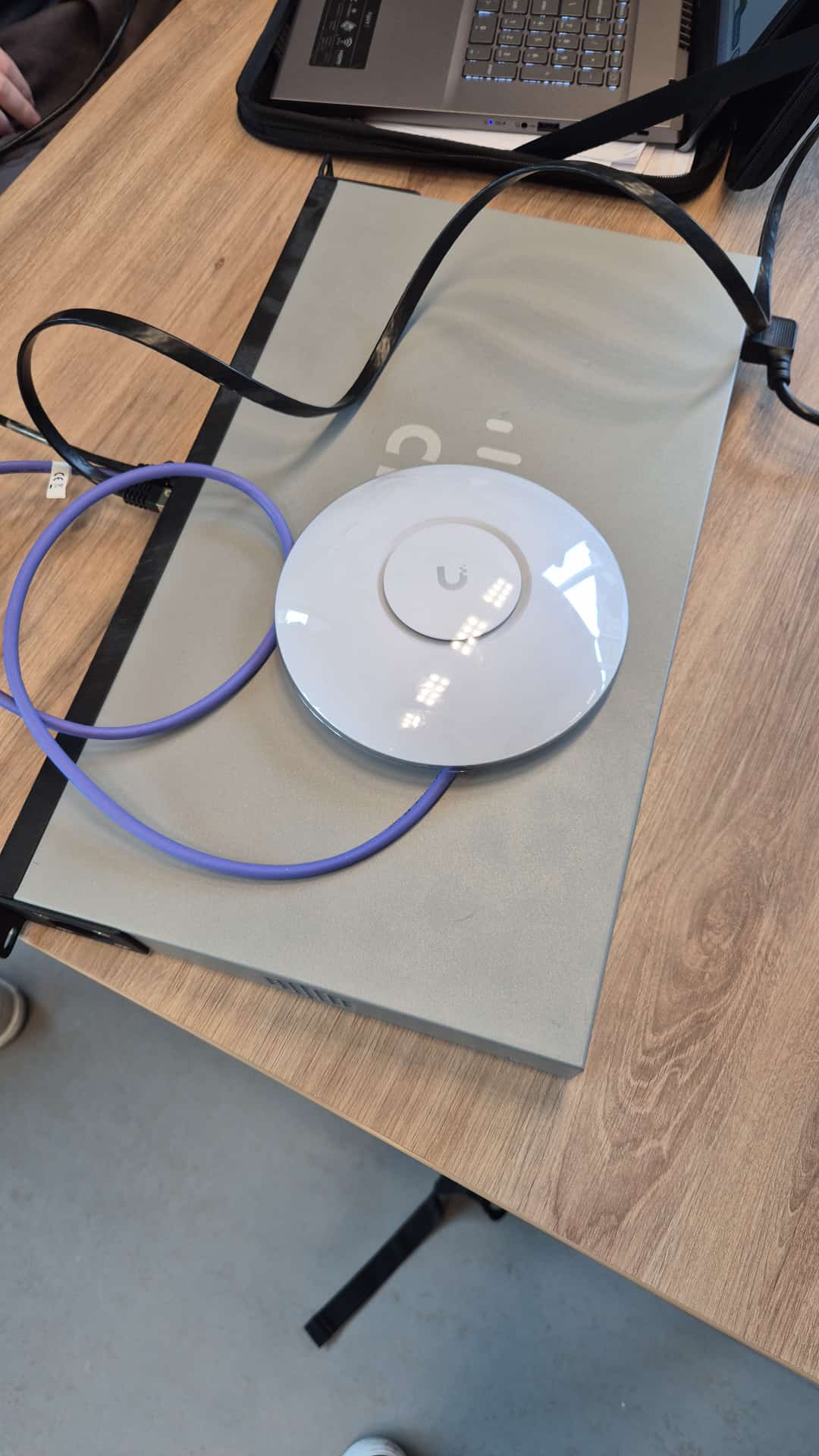

ARTIS is een iconische Amsterdamse omgeving waar natuur, erfgoed en innovatie samenkomen. Voor deze editie treedt ARTIS op als opdrachtgever met een concrete cybersecurity-vraag over hun wifi-infrastructuur.

artis.nlTalland College bereidt mbo-studenten voor op de beroepspraktijk. In deze hackathon maken studenten van Talland kennis met doorstroom naar hbo en werken ze in een professionele, multidisciplinaire setting.

talland.nlTeams ontwerpen, beveiligen en onderbouwen een wifi-omgeving met dot1x-authenticatie. Niet alleen laten zien dát het werkt — maar ook waarom hun keuzes veilig, logisch en uitvoerbaar zijn.

Netwerktopologie, segmentatie en authenticatiestructuur

Technische route: Active Directory of Linux RADIUS

Keuzes onderbouwen vanuit beveiligingsperspectief

Aanpak en resultaten presenteren aan de opdrachtgever

De dot1x-implementatie wordt uitgerold op een echte multi-vendor omgeving. Teams werken gelijktijdig met Access Points van vier fabrikanten — elk met eigen beheerconsole en eigenschappen.

Studenten werken in teams aan een realistische cybersecurity-opdracht. Ze kiezen hun eigen technische aanpak en moeten die onderbouwen tegenover een echte opdrachtgever. Dat is leren zoals het er in de praktijk aan toegaat.

Na afloop van de hackathon worden hier foto's, momenten en deelnemers gedeeld.

De editie van 2026 is een eerste gezamenlijke experimentversie. We testen hoe mbo-, hbo- en praktijkpartners samen kunnen werken aan een intensieve, realistische cybersecurity-uitdaging. Wat werkt, wat kan beter, en wat nemen we mee naar 2027? Op basis van deze editie bouwen we door.

Deze website is opgezet als herbruikbare basis voor toekomstige edities van de HvA AD Cyber Security Hackathon. De structuur is modulair en uitbreidbaar — een editie 2027 is snel op te zetten.

Ben je een organisatie met een concrete cybersecurity-vraag, of wil je als school aansluiten bij een volgende editie? Neem contact op met het HvA AD Cyber Security-team.

Contact opnemen